Wygląda że Geoportal od wczoraj ma nowy certyfikat SSL. Efektem ubocznym (zapewne tego) jest to, że dziś przy próbie załadowaniu ich ortofotomapy zamiast kafelków JOSM wyświetla gustowny błąd “unable to find valid certification path to requested target”.

Myślałem że może jakich cache trzeba opróżnić, ale na czystym koncie jest to samo. Nie wiecie, czy da się to jakoś przewalczyć we własnym zakresie, czy trzeba zgłosić dalej?

Rozwiązanie

Problem nie leży po stronie JOSM, a certyfikatu Geoportalu. Można go prosto obejść uruchamiając JOSM z parametrem -Dcom.sun.security.enableAIAcaIssuers=true

Uruchamianie programu powinno wyglądać w sposób podobny do:

java -jar -Dcom.sun.security.enableAIAcaIssuers=true josm-latest.jar

Technikalia

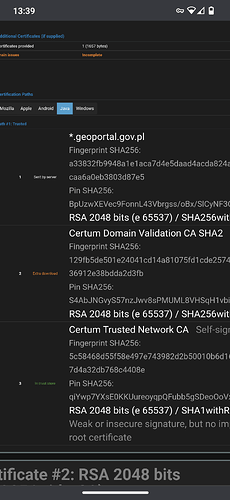

Do certyfikatu SSL wysyłanego przez serwer Geooportalu nie są dołączone wszystkie certyfikaty nadrzędne (Issuer). Java nie wspiera dociągania brakujących certyfikatów.

Brakujący certyfikat to:

The Commercial SSL (or its MultiDomain/Wildcard options)

Certum Domain Validation CA SHA2

Serial No:26ddd22b46c9c44d5a694d39807e72ad

Valid from:2014-09-11 12:00:00 GMT

Expiry date:2027-06-09 10:46:39 GMT

Rozwiązaniem problemu może być włączenie w Javie opcji pobierania brakujących certyfikatów (zalecane) albo dodanie tego certyfikatu do bazy zaufanych w systemie operacyjnym / Javie.

Linux:

W pliku /usr/bin/josm, w linijce 88 dodać linijkę

JAVA_OPTS="$JAVA_OPTS -Dcom.sun.security.enableAIAcaIssuers=true"

87: JAVA_OPTS="$JAVA_OPTS --add-exports=java.desktop/com.sun.imageio.spi=ALL-UNNAMED"

88: JAVA_OPTS="$JAVA_OPTS -Dcom.sun.security.enableAIAcaIssuers=true"

89: elif [[ "${JAVA_VERSION}" -ge 9 ]]; then

Windows:

W pliku JOSM.cfg (w katalogu C:\Users\<użytkownik>\AppData\Local\JOSM\app)

należy dodać linijkę:

java-options=-Dcom.sun.security.enableAIAcaIssuers=true

Android

(Every Door, Vespucci)

W systemie operacyjnym przez aplikację Ustawienia można dodać certyfikat w formacie .der do zaufanych. Do pobrania ze strony Root certificates – Certum

The Commercial SSL (or its MultiDomain/Wildcard options)

Certum Domain Validation CA SHA2

Serial No:26ddd22b46c9c44d5a694d39807e72ad

Valid from:2014-09-11 12:00:00 GMT

Expiry date:2027-06-09 10:46:39 GMT

Uwaga:

Ten post jest w trybie Wiki. Każdy może edytować jego zawartość żeby go ulepszyć.